Resumiendo, **cualquier actuación que se haga sobre datos personales** podemos considerarlo un tratamiento de datos personales.

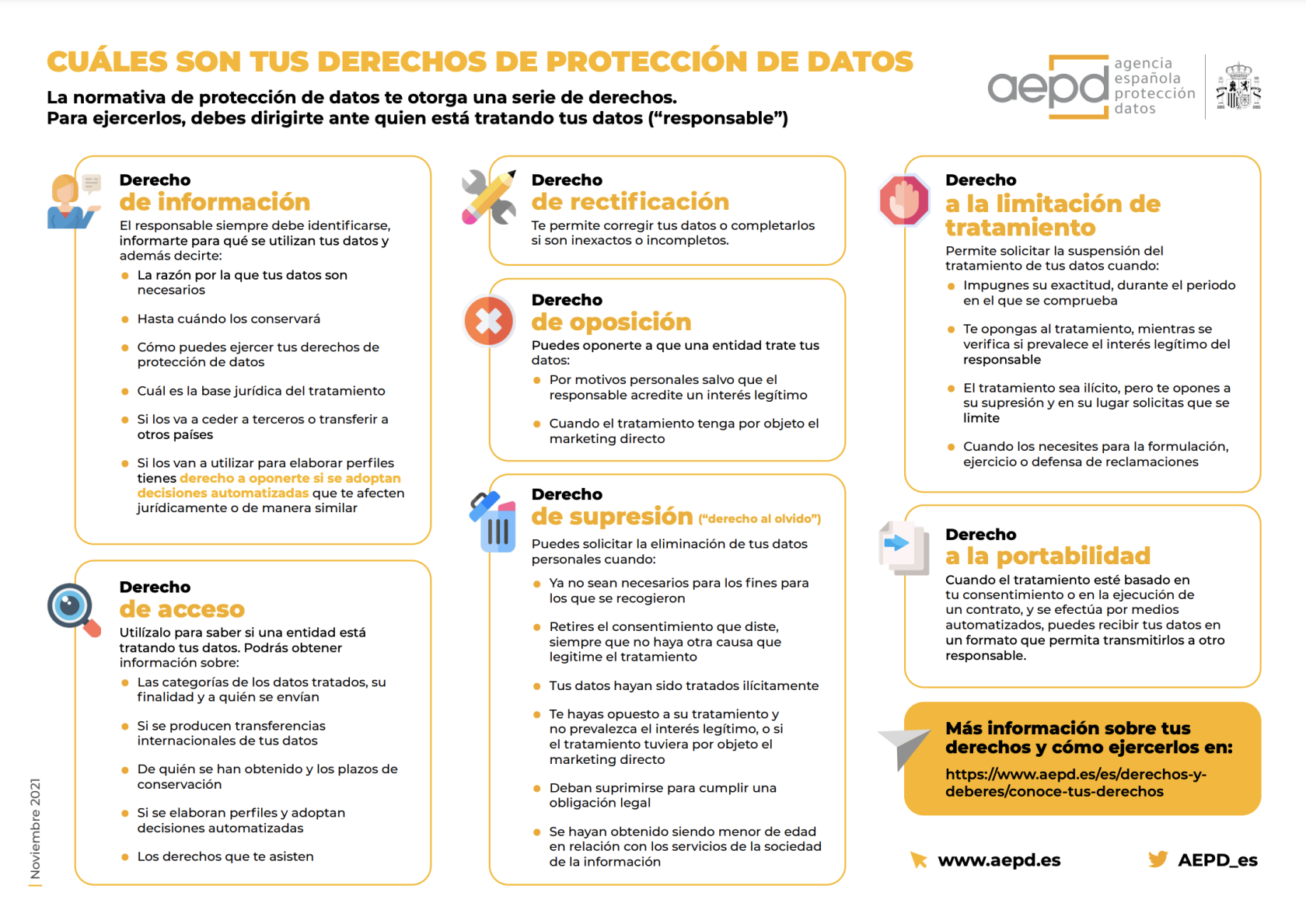

[](https://libros.catedu.es/uploads/images/gallery/2023-03/captura-de-pantalla-2023-03-05-a-las-10-21-12.png) Infografía. *Cuáles son tus derechos de protección de datos.* [AEPD.](https://www.aepd.es/es/prensa-y-comunicacion/blog/quien-es-el-responsable-del-tratamiento-de-los-datos-en-un-centro)**En los centros educativos, debemos extremar las precauciones**, puesto que trabajamos con un gran volumen de datos.

Desde la tramitación de los procesos de **admisión del alumnado**, los centros educativos tratan información personal del alumno para proporcionarle los servicios de educación y orientación, que se traduce en acciones muy diversas realizadas por parte de diferentes instituciones: - Las autoridades educativas estatales y autonómicas - El centro docente - Los órganos de gobierno y participación de los centros - Los integrantes de la comunidad educativa (profesorado, alumnado, familias...) Todo ello con finalidades tan distintas como la confección de los **expedientes académicos**, la **gestión de los comedores** y **transporte escolares**, la **concesión de ayudas para estos conceptos y para material curricular**, la concesión de **premios académicos**, la organización y promoción de actividades educativas, **culturales, deportivas** y de ocio, la evaluación académica, la **orientación del alumnado con necesidades educativas** especiales o específicas, la corrección disciplinaria. Por lo que, se recogen y registran múltiples datos personales, se captan y difunden imágenes del alumnado y profesorado, se organizan eventos, se utilizan recursos didácticos digitales, se comunican datos a diversas instituciones... Todo ello implica el **tratamiento de un considerable volumen de datos personales** que afectan a toda la comunidad educativa. Este tratamiento se realiza en diversos **formatos, en papel, a través de aplicaciones informáticas,** por medio de empresas externas, con y sin transferencias internacionales de datos.**Para profundizar más**, te proponemos que veas la siguiente **EDUcharla** 👇

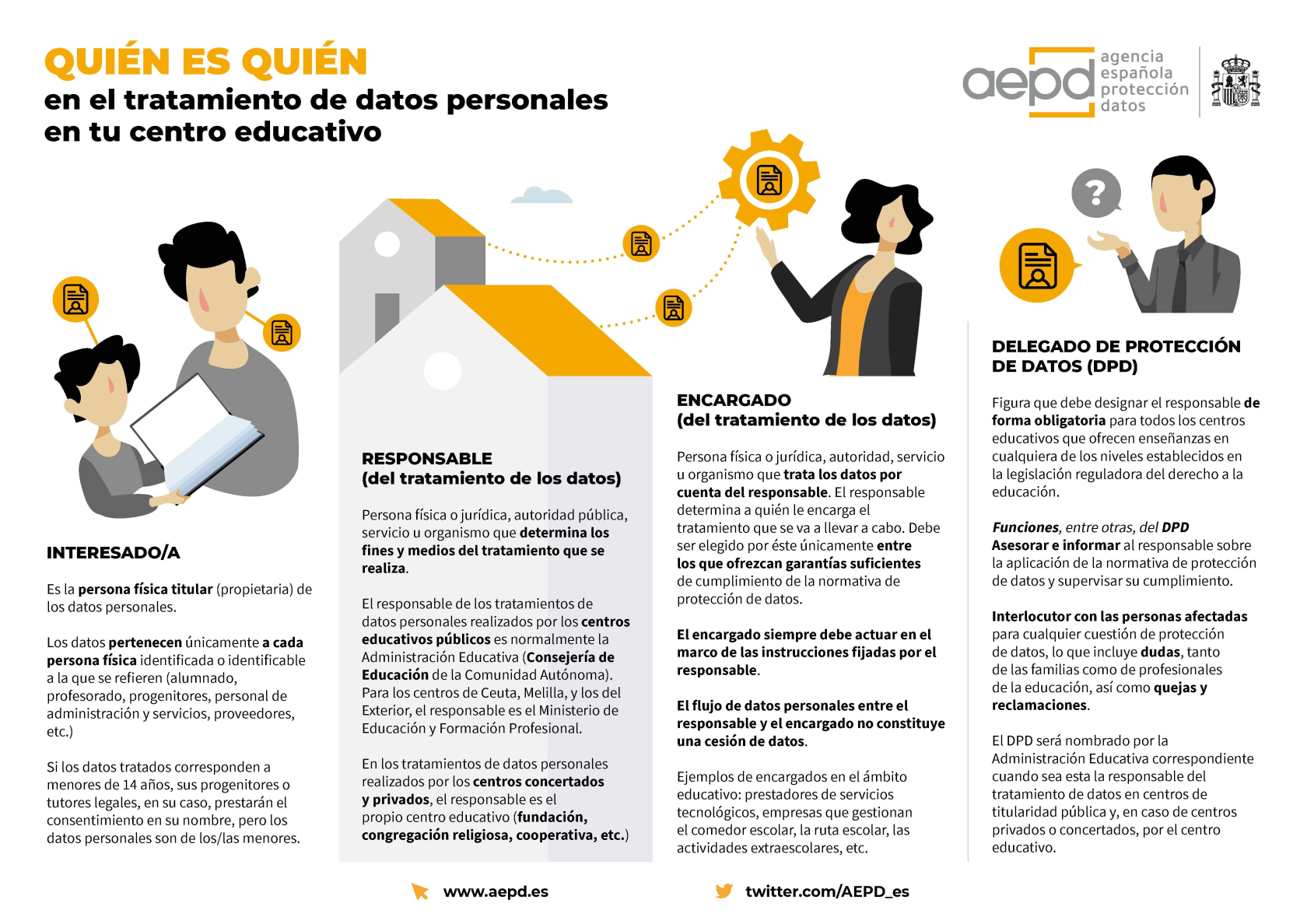

[Youtube](https://libros.catedu.es/youtube.com). "*La protección de datos en los centros educativos*" [INTEF.](https://www.youtube.com/watch?v=ZICN29pU-cc) ##### ##### **¿Quién es quién en el tratamiento de datos personales en un centro educativo?** [](https://libros.catedu.es/uploads/images/gallery/2023-03/INcimage.png) Infografía. *Quién es quién en el tratamiento de datos personales en tu centro educativo.* [AEPD.](https://www.aepd.es/es/prensa-y-comunicacion/blog/quien-es-el-responsable-del-tratamiento-de-los-datos-en-un-centro)**Si quieres saber más** sobre protección de datos en centros educativos pulsa [aquí](https://www.aepd.es/es/documento/guia-centros-educativos.pdf).

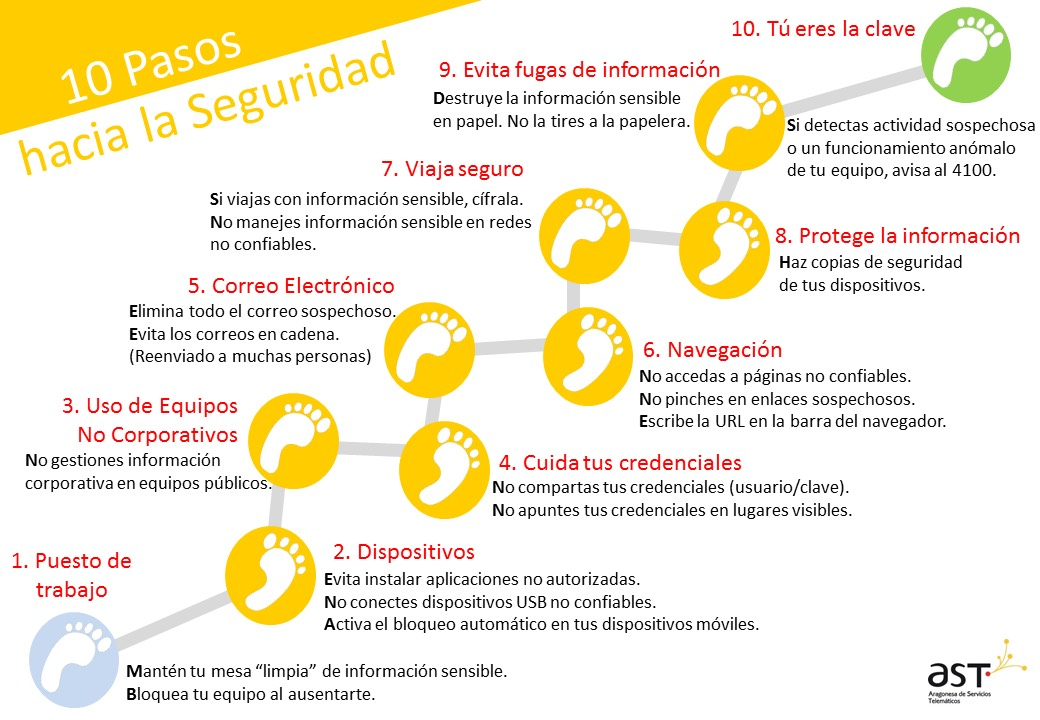

# 2. Seguridad y privacidad en Internet [](https://libros.catedu.es/uploads/images/gallery/2023-02/tKeimage.png) **Decálogo: 10 pasos hacia la ciberseguridad** de [Aragonesa de Servicios Telemáticos](https://ast.aragon.es/actualidad/decalogo-de-seguridad) Actualmente usamos diariamente las nuevas tecnologías tanto en casa como en el trabajo y, en este escenario, desde la **perspectiva de la seguridad de la información, hemos de tener mayor cuidado** pues, como empleados públicos que gestionamos información en primera persona somos el primer perímetro de seguridad de los datos que manejamos.De ahí, que sea clave nuestra implicación en la **gestión segura de la información**, desde la adopción de pautas de comportamiento seguro con las tecnologías hasta la integración de medidas de mejora de la seguridad de la información con la que trabajamos.

A continuación, te presentamos **el Decálogo** que nos recomienda seguir el medio técnico del Gobierno de Aragón, Aragonesa de Servicios Telemáticos: > - **Puesto de trabajo.** Mantén la mesa “limpia” de papeles que contengan información sensible. Bloquea la sesión de tu equipo cuando abandones tu puesto. Es sencillo, pulsa a la vez \[Tecla Windows + tecla L\], tu equipo bloqueará la sesión automáticamente. > - **Dispositivos.** Es mejor que no modifiques la configuración de tus dispositivos si no estás plenamente seguro de lo que quieres modificar. Es arriesgado conectar dispositivos USB no confiables y no está permitido instalar aplicaciones no autorizadas. En tus dispositivos móviles establece una clave de acceso y activa la opción de bloqueo automático. > - **Uso de Equipos No Corporativos.** No manejes información corporativa en equipos de acceso público y, si accedes al correo del Gobierno de Aragón desde tu equipo personal, no descargues ficheros al equipo. > - **Gestión de Credenciales.** No compartas tus credenciales de acceso (usuario y contraseña). Tus credenciales deben ser únicas e intransferibles. No utilices tus credenciales de acceso corporativas en aplicaciones de uso personal porque pueden verse expuestas. No apuntes tus credenciales en lugares visibles. > - **Correo Electrónico.** Fíjate en el emisor del correo y elimina todo correo sospechoso que recibas. Evita los correos en cadena, es decir el reenvío de correos que van dirigidos a un gran número de personas. > - **Navegación.** Evita acceder a páginas webs no confiables y no pinches en enlaces (links) sospechosos. Es preferible escribir la dirección directamente en la barra del navegador y fijarse de que realmente accedes a donde quieres acceder. > - **Viaja Seguro.** Procura no transportar información sensible en dispositivos extraíbles. Si lo haces, cifra la información. No manejes información sensible en redes WIFI no confiables. > - **Protección de la información.** Realiza copias de seguridad de aquella información sensible que sólo esté alojada en tus dispositivos. Más vale un ‘por si acaso’ que un ‘no pensé’. > - **Fugas de Información.** No facilites información sensible si no estás seguro de quién es el receptor de la misma. Destruye la información sensible en formato papel (y si es con una destructora del papel, mejor). En todo caso, no la tires a la papelera. > - **Tú eres la Clave.** Si detectas cualquier actividad sospechosa o un funcionamiento anómalo de tu equipo, avisa al 4100. # 2.1. Amenazas internas ##### **Uso y consumo de tecnologías digitales** El uso cada día más asiduo de las redes para la gestión prácticamente de cualquier cosa, hace que **a lo largo del día repitamos movimientos de forma continua** y mantengamos una **postura ergonómica relacionada con el dispositivo que usamos**. Esto significa que que **si el movimiento que repetimos es forzoso, a lo largo de los días desarrollemos una lesión** y acaba por condicionar nuestro estado de ánimo en el trabajo. {{@7891#bkmrk-es-por-ello-que-hay-}}{{@7891#bkmrk-aspecto-postural.-de}} ##### ##### **Adicción a la tecnología** *Melt into your chair* de Boy Tillekens en [Giphy](https://giphy.com/clips/neon-window-curtain-QYWva5M1nBfLcT46Vr) Las tecnologías digitales han venido para facilitarnos la vida, pudiendo ser de gran ayuda tanto en nuestro entorno laboral como en nuestro ocio. No obstante, **su uso excesivo puede suponer un gran problema de salud y bienestar**. Las adicciones, hoy en día, suponen un gran problema de salud y no todas tienen por que ser a sustancias. **El DSM-V,** (manual de diagnóstico de trastornos mentales) ya ha incluido una sección de **"Adicciones no relacionadas a sustancias"**, así como la OMS, que ya reconoce en su clasificación Internacional de Enfermedades (CIE) el "trastorno por videojuegos".🚩🚩🚩🚩🚩🚩🚩🚩 **Señales de alarma** 🚩🚩🚩🚩🚩🚩🚩🚩 **-** **Uso excesivo** de las TIC (llegando a perder la noción del tiempo) **-** **Empeoramiento** del rendimiento laboral/escolar **-** **Apatía** hacia otro tipo de actividades **-** **Aislamiento** social **-** **Ansiedad** cuando no se usan las tecnologías digitales **-** **Salud descuidada** **-** **Síndrome de abstinencia**

Para obtener **recursos para trabajar en el aula** sobre este tema puede visitar **[tu decides en internet](https://www.tudecideseninternet.es/)**, portal para los más jóvenes de la **Agencia Española de Protección de Datos (AEPD)** donde encontrarás vídeos para trabajar en aula.

##### **Derecho a la desconexión** Los dispositivos digitales con conexión a internet, han supuesto una gran ayuda en el mundo laboral facilitando opciones como el **teletrabajo,** concepto que empezó a cobrar fuerza durante el primer año de la pandemia por COVID-19 en nuestro país. Algo tan novedoso, **albergaba muchos pros y contras**, y entre ellos estaba un elemento que desconocíamos: la **desconexión digital**. > **La Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales determina en el Artículo 88. el derecho a la desconexión digital en el ámbito laboral:** > > 1. *Los trabajadores y los empleados públicos tendrán derecho a la desconexión digital a fin de garantizar, fuera del tiempo de trabajo legal o convencionalmente establecido, el respeto de su tiempo de descanso, permisos y vacaciones, así como de su intimidad personal y familiar.*" {{@8328#bkmrk-hay-varios-tips-y-he}} {{@8328#bkmrk-establece-y-delimita}}Puedes conocer **más apps para la desconexión digital** pulsando [aquí.](https://computerhoy.com/reportajes/tecnologia/8-apps-te-permiten-desconectar-vivir-plenamente-momento-1039251)

# 2.2. Amenazas externas ##### **El Phishing** {{@8327#bkmrk-%7B%7B%405487%23bkmrk-el-phi}} La mayor parte del phishing puede dar como resultado el **robo de identidades o de dinero,** y también es una técnica eficaz **para el espionaje industrial y el robo de datos**.Algunos hackers llegan incluso a **crear perfiles falsos en redes sociales**, invierten un tiempo en desarrollar una relación con las posibles víctimas y esperan a que exista confianza para hacer saltar la trampa.

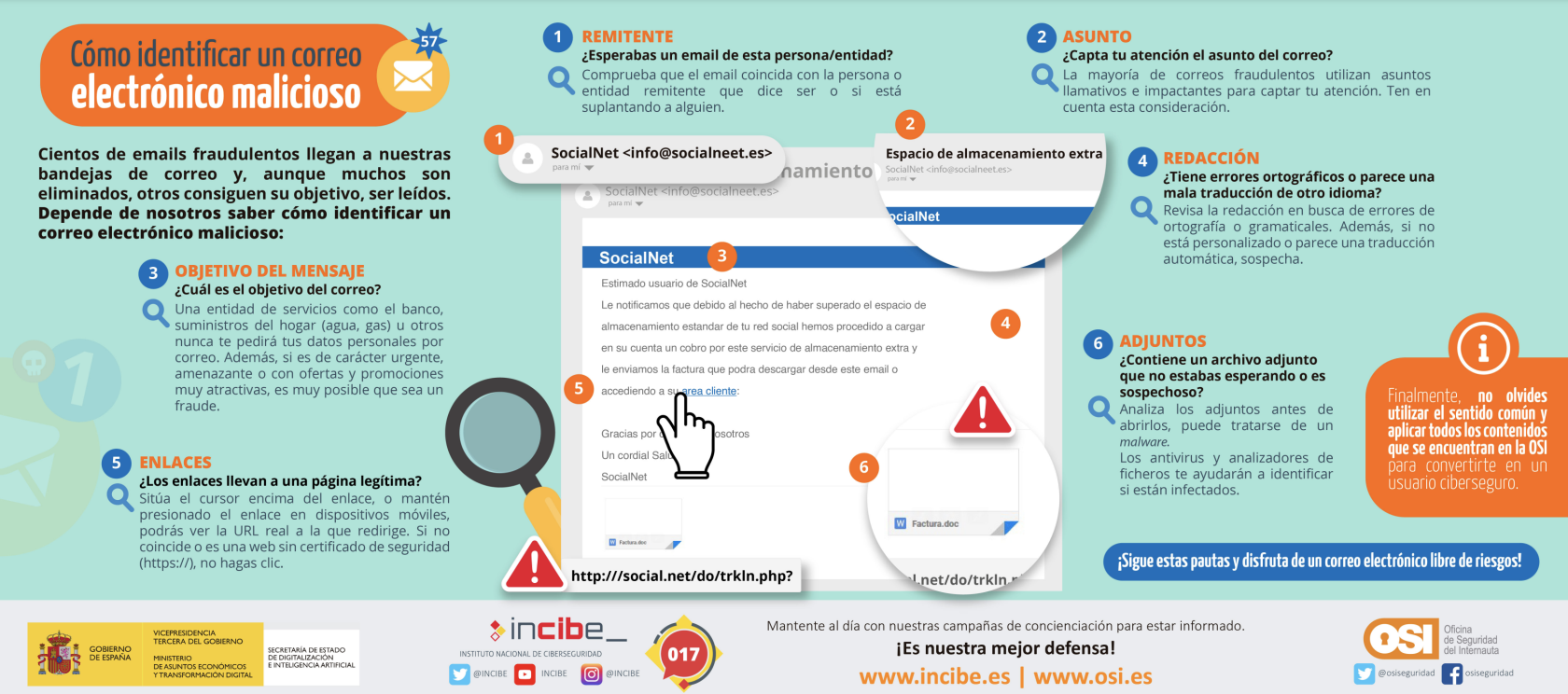

Para saber más, te proponemos ver el siguiente vídeo 👇 [Youtube](https://libros.catedu.es/youtube.com). ¿Qué es el phising? [INCIBE](https://www.youtube.com/watch?v=uhzV5-iFb5E) Como a veces es difícil detectarlo, aquí te dejamos una serie de **características y trucos que pueden funcionar** para **detectar** un intento de **phishing:** {{@8327#bkmrk-s%C3%A9-precavido-ante-lo}} En nuestro trabajo, tendremos que tener **mucho cuidado al revisar nuestras bandejas de entrada del correo corporativo**, por lo que te recomendamos leer la siguiente infografía para poder detectar los correos electrónicos maliciosos: [](https://libros.catedu.es/uploads/images/gallery/2023-03/captura-de-pantalla-2023-03-05-a-las-10-54-36.png) Infografía. *Cómo identificar un correo electrónico malicioso*. [INCIBE.](https://www.incibe.es/aprendeciberseguridad/phishing) ##### **El ciberacoso** {{@7892}}**INCIBE** es el Instituto Nacional de Ciberseguridad y tiene una web específica para el uso seguro en menores (IS4K). En ella puedes obtener más información sobre **[ciberacoso escolar](https://www.is4k.es/necesitas-saber/ciberacoso-escolar)**.

##### **Sexting** [Youtube.](https://www.youtube.com/) No puedes compartirlas sin su consentimiento #RevengePorn. [Pantallas Amigas](https://www.youtube.com/watch?v=s_O1FlEc1xk)Etimológicamente proviene de los **anglicismos SEX (sexo) y TEXTING (mensajería de texto)** y hace referencia a la **producción y difusión de contenido sexual** mediante aplicaciones de **mensajería digital**.

{{@8327#bkmrk-estudios-nacionales-}} Entre sus **características** encontramos: - Uso de medios digitales para la producción - Contenido erótico/sexual - Protagonistas identificables en el contenido difundido - Naturaleza privada en su origen Pero pese a ser contenidos privados, **pueden ser difundidos debido a**: - Pérdida del dispositivo - Fallo de seguridad - Haber sido enviado a un destinatario erróneo - Difusión posterior por parte del receptor del mensaje sin estar autorizadoEsto puede acarrear **consecuencias** como: **- Sextorsión** (utilización de material privado de contenido sexual para chantajear) - **Ciberbulling o Ciberacoso - Grooming** (forma de acoso en la que un adulto contacta con un menor con el fín de ganarse su confianza para posteriormente involucrarle en una actividad sexual) **- Pornovenganza** (difusión de contenido íntimo en redes sociales o servicios de mensajería sin consentimiento del protagonista)

Para saber más, échale un ojo al libro de "**[*Convivencia segura en la red, ciberayudantes*](https://libros.catedu.es/books/convivencia-segura-en-la-redciberayudantes)**"